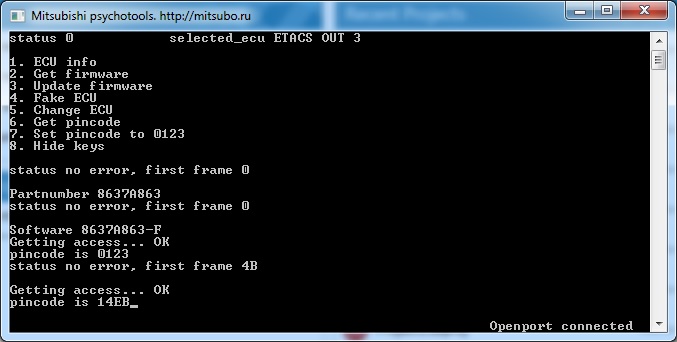

Данная уязвимость позволяет читать пинкод иммобилайзера из етаксов 8637A8xx серии, а следовательно и прописку ключей в систему автомобиля даже с измененным паролем.

Я написал об этой проблеме в «MMC Рус» и попросил оказать содействие в поиске контактов разработчиков, но получил лишь ответ, что они не занимаются разработкой и попросили обращаться в MMC.

Сергей, добрый день.

Благодарим Вас за обращение в Информационный центр Импортера и Дистрибьютора автомобилей Mitsubishi.

ООО «ММС Рус» осуществляет поставки автомобилей марки Mitsubishi, оригинальных запасных частей и дополнительного оборудования на территорию России, координирует вопросы послепродажного обслуживания автомобилей, организует дилерскую сеть.

ООО «ММС Рус» не занимается проектированием, дизайном, разработкой и производством продукции Mitsubishi Motors Corporation.

Доступные контакты компании Mitsubishi Motors Corporation размещены на странице официального сайта: http://www.mitsubishi-motors.com/en/investors/inquiry.html.

Остаёмся в Вашем распоряжении.

Японский же офис сначала запросил кучу ненужных сведений, вроде VIN-номера моего автомобиля, а затем порекомендовал направлять все запросы в «ММС Рус».

Thank you for informing us of the VIN.

As to your request for information about contact of developer, we do not provide any customers with such an information.

MMC Rus who is our Authorized Distributor in Russia is fully responsible for all Customer Service matters in the country on behalf of MMC.

We kindly ask you to contact them regarding your concern if you did not contact. If already contacted, we also kindly ask you to keep us informed about their comments.

Мое письмо, с рассказом про общение с «ММС Рус» так и осталось без ответа.

Ниже видео, демонстрирующее уязвимость.

Добрый день.

А вы своими силами без помощи MMC не сможете поправить ? Или там нужны исходники самой прошивки ?

Теоретически это возможно. На данный момент мне осталось разобраться с рассчетом контрольной суммы. С исходниками это сделать было бы значительно проще.

Расчет контрольный суммы ETACS не одно и тоже ? Когда меняют параметры в kon файле ?

Нет, это совсем другое.

Кстати авто с KOS системой тоже уязвимы ?

Вычитать пин из автомобилей с KOS тоже можно. Но дело в том, что на автомобилях с KOS он не нужен.

А как же на авто с KOS прописывается ключ ? Если пин будет известен тем же методом.

На автомобилях с KOS ключ прописывается по другому алгоритму, в котором пин не участвует.

Понял, спасибо за разъяснения.

Здесь ничего удивительно нового нет, общеизвестно что сам по себе в том виде в котором функционирует в современном авто, CAN-шина, как и протоколы поверх нее — не имеют никакой криптозащиты в принципе (хотя есть разработки иные), поэтому производители и не считают это уязъвимостью.. пожалуйста протокол открыт.. поэтому все что вы насниффаете — все общедоступно.. Видити ли, сам факт сниффинга не является чем-то противозаконным, а вот использование в дальнейшем результатов оного — является нарушением УК и авторских прав.. Эти тонкости всегда присутствовали в IT-индустрии..

Вы заблуждаетесь. Уязвимость основана не на прослушивании кан-шины и вылавливания сообщений с пинкодом.

Разжуйте плста что это — Mitsubishi psychtools?

Самописный софт для личного использования.

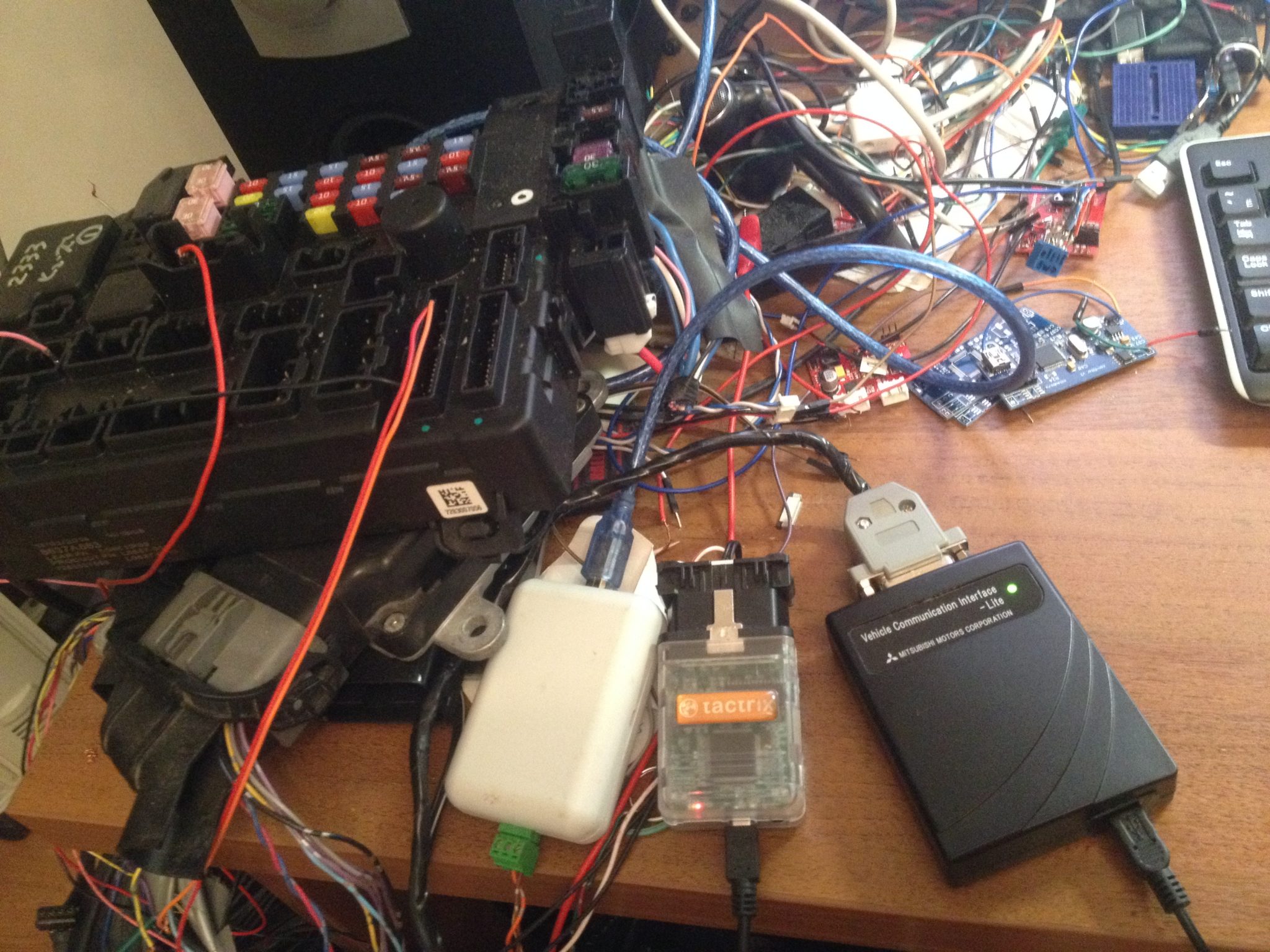

Как видно из скрина, самописный софт для Опенбокса? Вопрос —с опенбоксом какое-то API для Вин идет или просто драйвер для Винды? И что пришлось писать — ПО для работы со штатным драйвером или сам драйвер-фильтр?

Софт писался под Опенпорт. Драйвера для виндовс можно скачать на их сайте. Я писал софт, используя их стандартный драйвер.

Да, опенпорт имелось ввиду… ОписАлся… Спасибо..

А к ЭБУ Етакс вы по какому интерфейсу подключаетесь, у него кроме кан или к-лайн еще какой-то есть?

По кану

Думается это обычная практика, чб не привлекать внимание и не нагнетать шумиху, сказывается на акциях корпорации.. Эту дыру уже скорее всего прикрыли, но.. для тех кто находит уязвимости — всегда в ответ — молчание.. Мелкософт также делает делает вид что ничего не случилось, а сам оперативно латает дыры и выпускает обновления после которых уязвимость уже не работает…